Langkah-Langkah Efektif Menangani Insiden Keamanan Jaringan: Panduan Lengkap untuk Threat Hunting

Dalam dunia keamanan siber, ancaman terhadap jaringan komputer semakin kompleks dan beragam. Oleh karena itu, organisasi perlu memiliki strategi yang terstruktur dalam menangani insiden keamanan jaringan, salah satunya melalui proses threat hunting. Threat hunting adalah upaya proaktif untuk mencari dan mengidentifikasi ancaman tersembunyi sebelum menyebabkan kerusakan besar pada sistem atau data perusahaan.

Apa Itu Threat Hunting?

Threat hunting adalah proses pencarian aktif terhadap ancaman siber yang mungkin telah lolos dari sistem deteksi otomatis. Proses ini melibatkan analisis log, artefak digital, dan perilaku jaringan untuk menemukan tanda-tanda serangan yang tidak terdeteksi oleh sistem keamanan tradisional.

Langkah-Langkah Penanganan Insiden Keamanan Jaringan

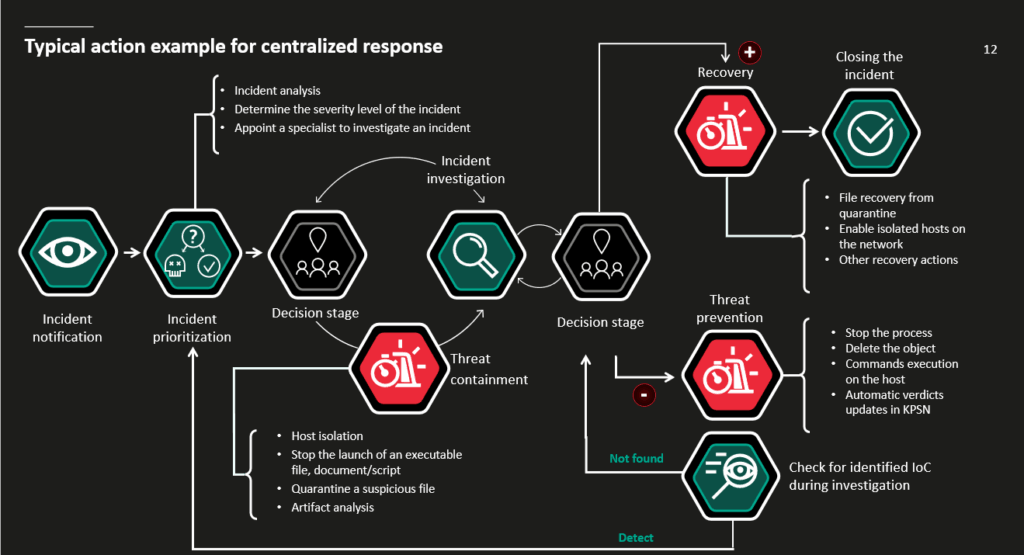

Berikut adalah tahapan yang dapat diikuti dalam menangani insiden keamanan jaringan secara efektif, yang juga relevan untuk aktivitas threat hunting:

| Langkah | Deskripsi |

|---|---|

| Incident Notification | Menerima notifikasi atau alert terkait adanya aktivitas mencurigakan di jaringan. |

| Incident Prioritization | Menentukan prioritas insiden berdasarkan tingkat keparahan dan potensi dampakny. |

| Incident Investigation | Melakukan investigasi mendalam, mengumpulkan bukti, dan menganalisis artefak digital seperti log, file, dan registry . |

| Threat Containment | Mengisolasi host yang terdampak, menghentikan proses berbahaya, dan mengkarantina file mencurigakan . |

| Decision Stage | Mengambil keputusan berdasarkan hasil investigasi, apakah ancaman sudah teratasi atau perlu tindakan lanjutan. |

| Threat Prevention | Melakukan pencegahan lanjutan seperti menghapus objek berbahaya, memperbarui sistem deteksi, dan membatasi akses . |

| Recovery | Melakukan pemulihan sistem, seperti mengembalikan file dari karantina dan mengaktifkan kembali host yang diisolasi . |

| Closing the Incident | Menyelesaikan insiden setelah semua langkah pemulihan dan pencegahan dilakukan, serta melakukan dokumentasi. |

Tips Tambahan untuk Threat Hunting

- Review Log Secara Berkala: Analisis log aplikasi dan perangkat jaringan untuk mendeteksi pola serangan seperti brute-force atau scanning.

- Batasi Privilege: Batasi hak akses pengguna dan sistem untuk mencegah penyebaran malware.

- Update Kebijakan Keamanan: Lakukan review dan revisi kebijakan keamanan secara berkala setelah insiden.

- Backup dan Recovery: Siapkan backup sistem dan data untuk mempercepat proses recovery jika terjadi insiden.

Kesimpulan

Penanganan insiden keamanan jaringan yang efektif membutuhkan proses yang terstruktur, mulai dari notifikasi hingga penutupan insiden. Dengan menerapkan threat hunting secara proaktif, organisasi dapat mendeteksi dan mengatasi ancaman sebelum berdampak besar pada bisnis. Pastikan tim keamanan Anda selalu siap dengan prosedur dan tools yang tepat untuk menghadapi berbagai jenis serangan siber.