System Log Windows yang Harus Dicek Saat Terkena Ransomware

Ransomware adalah salah satu ancaman siber paling menakutkan bagi pengguna Windows. Serangan ini bisa mengunci atau mengenkripsi data penting Anda, lalu meminta tebusan agar data bisa diakses kembali. Jika komputer Anda terkena ransomware, salah satu langkah penting yang harus dilakukan adalah menganalisa system log Windows. Dengan memeriksa log, Anda bisa mengetahui bagaimana serangan terjadi, dari mana asalnya, dan langkah apa yang harus diambil selanjutnya.

Mengapa System Log Penting Saat Terjadi Serangan Ransomware?

System log adalah catatan aktivitas yang terjadi di komputer Anda. Log ini mencatat berbagai kejadian, mulai dari login pengguna, perubahan file, hingga aktivitas jaringan. Dengan memeriksa log, Anda bisa menemukan pola serangan, aktivitas mencurigakan, dan jejak digital yang ditinggalkan oleh ransomware. Analisa log juga membantu menentukan langkah pemulihan dan mencegah serangan serupa di masa depan.

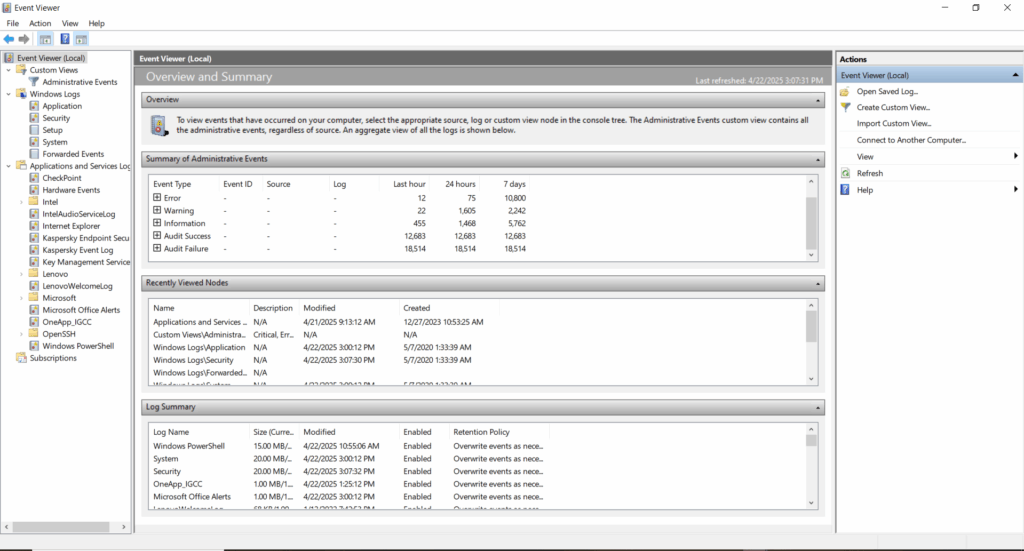

Jenis System Log yang Harus Dicek

- Security Log: Mencatat aktivitas login, perubahan hak akses, dan upaya akses tidak sah.

- System Log: Berisi informasi tentang status sistem, error, dan perubahan layanan.

- Application Log: Mencatat aktivitas aplikasi, termasuk error dan crash yang bisa jadi indikasi serangan.

- Log Antivirus: Jika Anda menggunakan antivirus, cek log deteksi malware atau aktivitas mencurigakan.

Event Penting yang Wajib Diperiksa

| Kategori Serangan | Apa yang Harus Dicek di System Log | Nama Event (Event Description) | EventID Windows | Keterangan |

|---|---|---|---|---|

| Login Gagal/Berhasil | Percobaan login gagal/berhasil | Account Logon Failed | 4625 | Indikasi brute-force attack, login gagal berulang kali 4 |

| Account Logon Success | 4624 | Login berhasil, cek jika terjadi di jam/jaringan tidak biasa | ||

| Perubahan Hak Akses | Perubahan pada grup user atau hak akses | User Account Management | 4720, 4722, 4723, 4724, 4725, 4726, 4732, 4733, 4738, 4740, 4756, 4757, 4767 | Cek jika ada pembuatan, penghapusan, pengaktifan, penggantian password, dsb. |

| Aktivitas File/Folder | Akses, perubahan, penghapusan file/folder | Object Access | 4663 | Cek akses tidak wajar pada file penting |

| Remote Access | Remote login via RDP atau remote tools | Remote Desktop Services Logon | 1149 | Cek login dari IP tidak dikenal |

| Network Logon | 4624 (Logon Type 3) | Login dari jaringan, cek sumber IP | ||

| Service/Process | Perubahan atau start/stop service/process | Service Started/Stopped | 7036 | Cek jika ada service tidak dikenal yang berjalan |

| New Process Created | 4688 | Proses baru yang mencurigakan | ||

| Firewall/Network | Blokir/terima koneksi jaringan | Firewall Rule Modified | 4946, 4947, 4948, 4949 | Cek perubahan aturan firewall |

| Filtering Platform Connection | 5156, 5158 | Koneksi jaringan yang diizinkan/diblokir | ||

| DoS/DDoS | Koneksi tidak wajar, trafik tinggi | Network Connections | 5156, 5158 | Banyak koneksi dari IP yang sama, status TIME_WAIT banyak |

| Malware/Exploit | Deteksi antivirus, eksekusi file mencurigakan | Malware Detected (dari AV log) | (Tergantung AV) | Cek log antivirus untuk deteksi malware |

| Process Creation | 4688 | Proses baru yang tidak biasa |

Berikut adalah beberapa event dan aktivitas yang harus Anda perhatikan di system log Windows saat terkena ransomware:

- Percobaan Login Gagal Berulang: Banyaknya login gagal dalam waktu singkat bisa menjadi tanda brute-force attack sebelum ransomware dijalankan. Cek event login failure di Security Log 1.

- Login Berhasil dari Lokasi Tidak Biasa: Jika ada login sukses dari IP atau waktu yang tidak biasa, ini patut dicurigai.

- Perubahan Hak Akses atau Pembuatan Akun Baru: Ransomware kadang membuat akun baru atau mengubah hak akses untuk memudahkan aksinya.

- Eksekusi File atau Proses Tidak Dikenal: Cek event pembuatan proses baru, terutama yang tidak Anda kenal.

- Perubahan atau Penghapusan File Secara Massal: Ransomware biasanya mengenkripsi atau menghapus banyak file sekaligus. Cek event akses file yang tidak wajar.

- Perubahan pada Service atau Startup Program: Ransomware bisa menambah program agar aktif saat komputer dinyalakan.

- Aktivitas Jaringan Mencurigakan: Cek koneksi keluar yang tidak biasa, terutama ke server luar negeri atau IP yang tidak dikenal 15.

- Deteksi Malware oleh Antivirus: Jika antivirus Anda mendeteksi file mencurigakan, catat waktu dan nama file tersebut.

Kelebihan dan Kekurangan Analisa System Log

Kelebihan:

- Membantu Menemukan Sumber Serangan: Dengan log, Anda bisa melacak asal mula ransomware masuk ke sistem.

- Membantu Pemulihan dan Pencegahan: Analisa log membantu menentukan langkah pemulihan dan mencegah serangan serupa.

- Bukti Digital: Log bisa menjadi bukti jika Anda perlu melaporkan insiden ke pihak berwenang.

Kekurangan:

- Membutuhkan Waktu dan Keahlian: Membaca log bisa membingungkan bagi pemula karena banyak istilah teknis.

- Log Bisa Dihapus oleh Ransomware: Beberapa ransomware canggih bisa menghapus jejak di log, sehingga analisa menjadi lebih sulit.

- Volume Data Besar: Log yang terlalu banyak bisa membuat proses pencarian informasi penting menjadi lambat.

Tips Praktis Analisa Log Saat Terkena Ransomware

- Segera isolasi komputer yang terinfeksi dari jaringan untuk mencegah penyebaran.

- Dokumentasikan semua temuan dari log, termasuk waktu, nama file, dan aktivitas mencurigakan.

- Jika memungkinkan, gunakan tools analisa log atau minta bantuan profesional keamanan siber.

- Simpan salinan log sebelum melakukan pemulihan sistem, agar bukti tidak hilang.

Kesimpulan

Mengecek system log Windows saat terkena ransomware adalah langkah penting untuk memahami dan mengatasi serangan. Meski membutuhkan waktu dan keahlian, analisa log bisa membantu Anda menemukan sumber masalah, mencegah kerugian lebih besar, dan memperkuat keamanan komputer di masa depan. Jangan ragu untuk meminta bantuan profesional jika Anda merasa kesulitan dalam membaca log atau menangani insiden ransomware

Refrensi :

PEN-200: Penetration Testing Certification with Kali Linux | OffSec

World’s #1 Ethical Hacking Certification | Ethical Hacking Course